Isa Sección Española organiza el webinar ‘Ciberseguridad aplicada a redes industriales (IACS)’

Ponente D. Alvaro Rivas Zuazo (Titanium Industrial Security).

• Se recopila esta información de proceso de estos entornos (IACS) para poder analizarla.

• Este análisis se utiliza para poder optimizar este proceso, poder disponer de “trazabildad”, supervisión, e incluso control desde cualquier “lugar”.

• Todo esto se implementa mediante estos nuevos entornos tecnológicos. (IIoT, hiper conectividad, etc…)

En este webinar, se proporciona una visión de la realidad de la situación actual de estas organizaciones industriales y sus procesos productivos, y la importancia que tiene el considerar la ciberseguridad como un elemento crítico a la hora de evolucionar los entornos de producción a estos nuevos paradigmas, desde un punto de vista práctico.

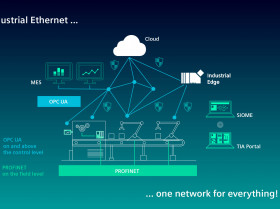

1. Tendencias. Redes de comunicaciones industriales. Evolucionando el proceso productivo. Hacia donde nos dirigimos.

2. La cruda realidad. Amenaza a los sistemas SCADA. Debilidades de los Sistemas de Control Industrial.

3. Ciberseguridad con sentido común desde el punto de vista industrial.

La reunión será coordinada por Ricardo Fernández, Vocal de Actividades de ISA.

El webinar comenzará con una presentación a cargo de D. Alvaro Rivas (Titanium Industrial Security).

ICS Security Architect

ISA/IEC-62443 Cibersecurity Expert

Profesional Experto certificado en la normativa de referencia ISA/IEC-62443, con más de 20 años de experiencia. 10 años dedicados al sector tecnológico (TICs). Más de 10 años en el sector industrial, participando en diferentes proyectos de automatización industrial en sistemas, comunicaciones y ciberseguridad, de los que los 5 últimos años ha trabajado directamente en ciberseguridad industrial realizando diagnósticos, consultoría, formación, integraciones, etc. Horario

16:30 – 17:15 Ponencia

17:15 – 17:45 Turno de preguntas por parte de los asistentes

Más información y registro AQUÍ

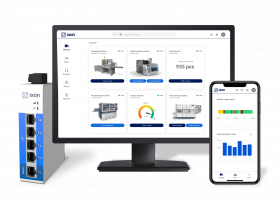

Analizamos los principales modelos de comunicación para la industria

Alan Bollard de Westermo explica cómo utilizando una ‘defensa en profundidad’ se puede mejorar la seguridad de las redes de datos críticos

Comentarios